Campus

Campus

Diagrama de temas

-

-

16.0.1 Webster - ¿Por Qué Debería Tomar este Módulo?

Kishori necesita obtener acceso al archivo de un paciente. Lo ha hecho muchas veces, pero recién ahora se pregunta cómo suceder realmente este proceso en una red. ¿De dónde proviene este documento electrónico? ¿Cómo puede acceder a la intranet del hospital? ¿Cómo puede acceder a Internet? Todo esto es posible gracias a los servicios de la capa de aplicación.

Kishori tiene más que aprender antes de solicitar el puesto que Rina menor. Hay muchos servicios que funcionan en la capa de aplicación, incluidos algunos que le son familiares, como FTP, DHCP y DNS. Casi en cualquier momento que desee recuperar algo que aún no se encuentra en su computadora, usted será el cliente que solicitará que el servidor apropiado le envíe ese elemento. Y, por supuesto, ya saben que habrá protocolos involucrados. ¡Sigue leyendo!

16.0.2 ¿Qué Voy a Aprender en este Módulo?

Título del Módulo: Servicios de la Capa de Aplicación

Objetivo del Módulo: Explicar la diversión de los servicios comunes de la capa de aplicación.

Título del Tema Objetivo del Tema La Relación Cliente Servidor Explicar la interacción entre el cliente y el servidor. Servicios de Aplicaciones de Red Describir las aplicaciones de red comunes. Sistema de Nombres de Dominios Describe DNS. Clientes y Servidores Web Describa HTTP y HTML. Clientes y Servidores FTP Describe el FTP. Terminales Virtuales Describa Telnet y SSH. Correo Electrónico y Mensajería Describa los protocolos de correo electrónico.

-

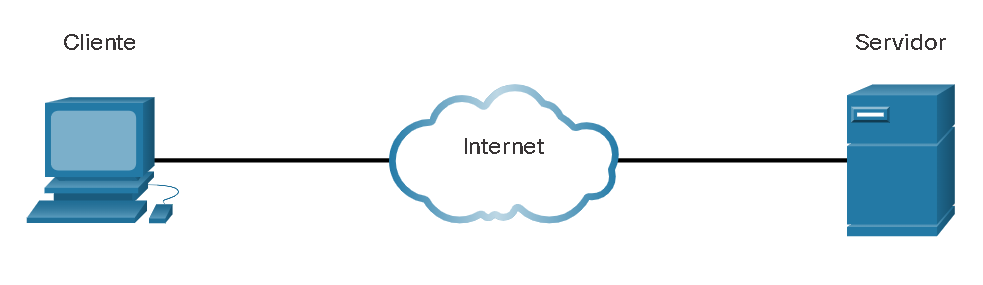

16.1.1 Interacción de Cliente y Servidor

Diariamente utilizamos los servicios disponibles en las redes y en internet para comunicarnos con otras personas y realizar tareas de rutina. Pocas veces pensamos en los servidores, clientes y dispositivos de redes necesarios para poder recibir un correo electrónico, actualizar nuestro estado en los medios sociales o buscar las mejores ofertas en una tienda en línea. La mayoría de las aplicaciones de internet más comunes se basa en interacciones completas entre diversos servidores y clientes.

El término servidor hace referencia a un host que ejecuta una aplicación de software que proporciona información o servicios a otros hosts que están conectados a la red. Un ejemplo conocido de dicha aplicación es un servidor Web. Hay millones de servidores conectados a Internet que proporcionan servicios como sitios web, correo electrónico, transacciones financieras, descargas de música, etc. Un factor fundamental para permitir el funcionamiento de estas interacciones completas es que todos emplean están disponibles y protocolos acordados.

Un navegador web, como Chrome o Firefox, es un ejemplo de software de cliente. Una única PC tambien puede ejecutar varios tipos de software de cliente. Por ejemplo, un usuario puede consultar el correo electrónico y ver una página web mentes envía mensajes instantáneos y escucha una transmisión de audio. La tabla enumera tres tipos comunes de software de servicio.

Tipo

Descripcion

Correo electrónico

El servidor de correo electrónico ejecutivo el software del servidor de correo electrónico. Los clientes utilizan software de cliente de correo, como Microsoft Outlook, para acceder al correo electrónico en el servidor.

Web

El servidor web ejecutivo software de servidor web. Los clientes usan software de navegador, como Chrome o Firefox, para acceder a páginas web en el servidor.

Archivo

El servidor de archivos almacen archivos de usuario y empresariales en una ubicación central. Los dispositivos cliente acceden a estos archivos con software cliente como el Explorador de Archivos de Windows.

16.1.2 Vídeo - Interacciones de IP de Cliente y Servidor Web

Pulsa el botón de reproducción para ver el vídeo.

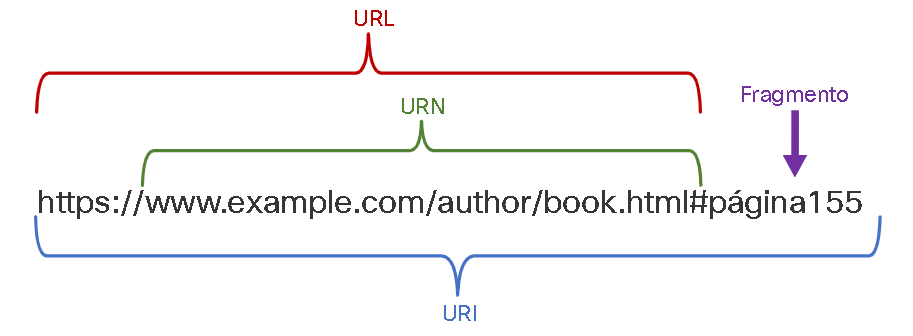

16.1.3 URI, URN, y URL

Los recursos web y los servicios web, como las API RESTful, se identifica mediante un Identificador Uniforme de Recursos (Uniform Resource Identifier, URI). Un URI es una cadena de caracteres que identifica un recurso de red específico. Como se muestra en la figura, un URI tiene dos especialidades:

- Nombre uniforme de recurso (URN) Identifica solo el espacio de nombres del recurso (página web, documento, imagen, etc.) sin referencia al protocolo.

- Localizador uniforme de recursos (URL) - Define la ubicación de red de un recurso específico en la red. Las URL HTTP o HTTPS se utilizan normalmente con los navegadores web. Otros protocolos como FTP, SFTP, SSH y otros pueden usar como URL. Una URL que usa SFTP podria tener el siguiente aspecto: sftp://sftp.example.com.

Estas son las partes de un URI, tal y como se muestra en la figura:

- Protocolo/esquema – HTTPS u otros protocolos como FTP, SFTP, mailto y NNTP

- Nombre del anfitrión – www.example.com

- Ruta y nombre de archivo – /autor/book.html

- Fragmento – #página155

Partes de un URI

16.1.4 Vídeo - Tráfico Web en Packet Tracer

Pulsa el botón de reproducción para ver el vídeo.

16.1.5 Packet Tracer - La Interacción del Cliente

Descarga los materiales que te proporcionamos a continuación.En esta actividad, va a observar la interacción del cliente entre el servidor y la PC.

-

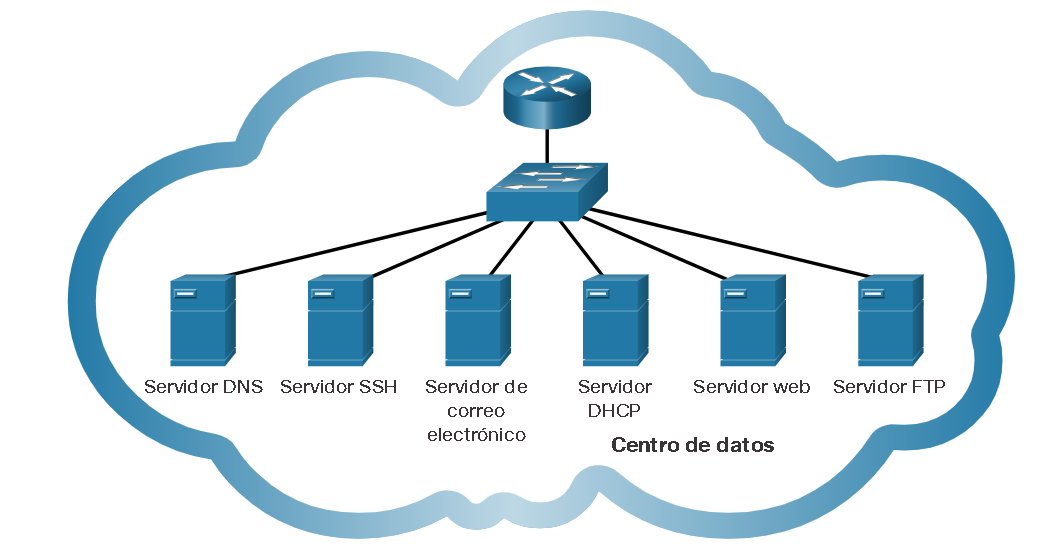

16.2.1 Servicios de Aplicaciones de Red Comunes

¿Cuáles son los servicios de Internet más comunes que utilizan periódicamente? Para la mayoría de las personas, la lista incluye servicios como búsquedas en Internet, sitios de redes sociales, transmisión de vídeo y audio, sitios de compras en línea, correo electrónico y mensajería. Cada uno de estos servicios depende de los protocolos de la suite de protocolos TCP/IP para transmitir de manera confiable la información entre los clientes y los servidores.

Algunos de los servidores más comunes que proporcionan estos servicios se muestran en la figura. En la tabla se muestra una breve descripción de cada servicio.

Protocolo

Descripcion

Sistema de nombres de dominio (DNS)

recupera los mensajes de correo electrónico de los clientes.

Shell Seguro (SSH)

Se utiliza para proporcionar acceso remoto a servidores y dispositivos de red.

Protocolo simple de transferencia de correo (SMTP)

Envía mensajes de correo electrónico y archivos adjuntos de clientes a servidores y de servidores a otros servidores de correo electrónico.

Protocolo de oficina de correos (POP)

Utilizado por clientes de correo electrónico para recuperar correos electrónicos y archivos adjuntos desde un servidor remoto.

Protocolo de acceso a mensajes de Internet (IMAP)

Utilizado por clientes de correo electrónico para recuperar correos electrónicos y archivos adjuntos desde un servidor remoto.

Protocolo de configuración dinámica de host (DHCP)

Se utiliza para configurar automáticamente dispositivos con direccionamiento IP y otra información necesaria para permitirles comunicarse a través de Internet.

Protocolo de transferencia de hipertexto (HTTP)

Utilizado por los navegadores web para solicitar páginas web y servidores web para transferir los archivos que conforman las páginas web de la World Wide Web.

Protocolo de transferencia de archivos (FTP)

Se utiliza para la transferencia interactiva de archivos entre sistemas.

16.2.2 Verifique su Comprensión - Aplicaciones de Red Comunes

-

Recibir una calificación

-

-

16.3.1 Vídeo - Servidores DNS

Pulsa el botón de reproducción para ver el vídeo.

16.3.2 Una Nota Sobre las Actividades del Verificador de Sintaxis

Cuando esté aprendiendo a modificar las configuraciones de los dispositivos, es posible que desee comenzar en un entorno seguro que no sea de producción antes de probarlo en equipos reales. Hay diferentes herramientas de simulación para ayudarlo a desarrollar sus habilidades de configuración y resolución de problemas. Debido a que se trata de herramientas de simulación, normalmente no tiene toda la funcionalidad del equipo real. Una de esas herramientas es el Verificador de Sintaxis. En cada Verificador de Sintaxis, se le da un conjunto de instrucciones para introducir un conjunto específico de comandos. No puede progresar en el Verificador de Sintaxis a menos que se introduce el comando exacto y completo como se especifica. Las herramientas de simulación más avanzadas, como Packet Tracer, le permiten introducir comandos abiertos, etccomo lo haría con equipos reales.

16.3.3 Comprobador de Sintaxis — El Comando nslookup

Cuando configura manualmente un dispositivo para conectividad de red, recuerda que también incluye una dirección de servicio DNS. En el caso de las redes domésticas, DHCP ejecución esta configuración en el router doméstico. Su ISP proporciona la dirección del servidor DNS al router de su hogar, y luego utiliza el DHCP para enviar la configuración a todos los dispositivos conectados a su red. Cuando escribe el nombre de un sitio web, como www.cisco.com, el cliente DNS que se ejecuta en su dispositivo primero solicita al servidor DNS la dirección IP, como 172.230.155.162antes de enviar su solicitud HTTP.

Puede utilizar el comando nslookup para descubrir las direcciones IP de cualquier nombre de dominio. En esta actividad del Verificador de sintaxis, practica el ingreso del comando nslookup tanto en Windows como en Linux.

Cómo ejecutar

nslookupen diferentes sistemas operativos:- Abre el Símbolo del sistema:

Puedes buscar "cmd" o "Símbolo del sistema" en el menú de inicio.

- Una vez en el símbolo del sistema, escribe el siguiente comando:1. En Windows:

nslookup www.cisco.comEste comando te mostrará la dirección IP del dominio "www.cisco.com" y el servidor DNS que realizó la consulta.

- Abre la terminal:

En Linux, la terminal varía dependiendo de la distribución que uses, pero generalmente puedes buscarla como "Terminal".

En macOS, puedes encontrar la Terminal buscando "Terminal" en el Launchpad o en las aplicaciones.

- Una vez abierta, ejecuta el siguiente comando:

2. En Linux / macOS:

nslookup www.cisco.comAl igual que en Windows, este comando te mostrará la dirección IP correspondiente a "www.cisco.com".

-

16.4.1 Vídeo - HTTP y HTML

Pulsa el botón de reproducción para ver el vídeo.

16.4.2 HTTP y HTML

Cuando un cliente web recibe una dirección IP de un servidor web, el explorador cliente utiliza esa dirección IP y el puerto 80 para solicitar servicios web. Esta solicitud se envía al servidor mediano el protocolo de transferencia de hipertexto (HTTP, Hypertext Transfer Protocol).

Cuando el servidor recibe una solicitud del puerto 80, responde la solicitud del cliente y le envía la página Web. El contenido de la información de una página Web se codifica utilizando idiomas de "etiquetas" especializados. La codificación del Lenguaje de Marcado de Hipertexto (HTML) indica al navegador cómo formar la página web y qué gráficos y fuentes usar. HTML es el lenguaje más utilizado.

Haga clic en el botón Reproducir de la figura para ver a un cliente solicitando una página web.

El protocolo HTTP no es un protocolo seguro; la información podría ser fácilmente interceptada por otros usuarios a medida que los datos se envían a través de la red. Para garantizar la seguridad de los datos, HTTP se puede utilizar con protocolos de transporte seguros. Las solicitudes de HTTP se envían al puerto 443. Estas solicitudes utilizan https en la dirección del sitio en el navegador, en lugar de http.

Hay muchos servidores web y clientes web diferentes disponibles. El protocolo HTTP y los estándares HTML hacen posible que estos servidores y clientes de diferentes fabricantes funcionan juntos sin problemas.

16.4.3 Rastreador de Paquetes - Observar Solicitudes Web

En esta actividad, observa las solicitudes web cuando un navegador cliente solicita páginas web de un servidor.

A continuación, descarga los materiales y sigue el paso a paso.

-

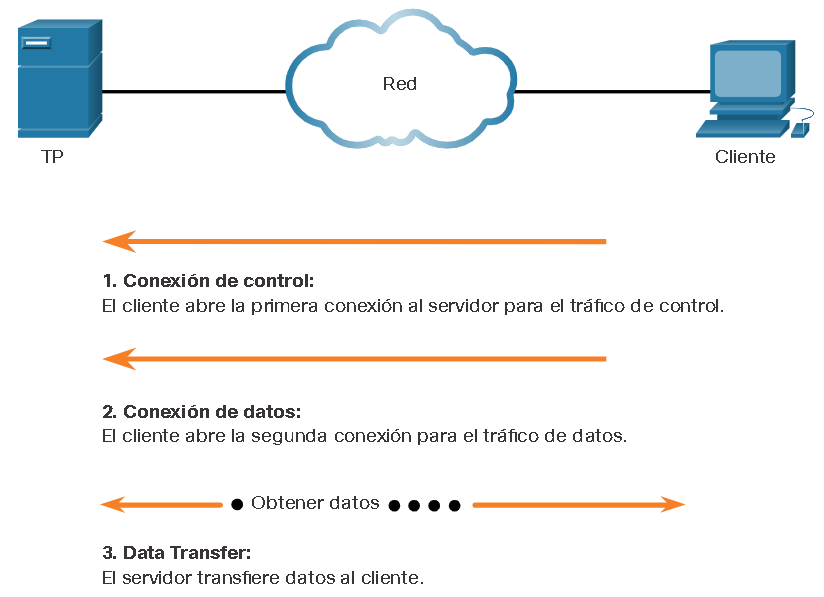

16.5.1 Protocolo de Transferencia de Archivos

Además de los servicios Web, otro servicio que se utiliza comúnmente por medio de Internet es el que permite a los usuarios transferir archivos.

El Protocolo de Transferencia de Archivos (FTP, File Transfer Protocol) brinda un método sencillo para transferir archivos de una computadora a otra. Un host que ejecuta un software cliente FTP puede acceder a un servidor FTP para realizar diversas funciones de administración de archivos, entre ellas subir y descargar archivos.

El servidor FTP permite a un cliente intercambiar archivos entre dispositivos. También permite a los clientes administrar archivos de manera remota enviando comandos de administración de archivos, como Eliminar o Cambiar nombre. Para registrar esto, el servicio FTP utiliza dos puertos para las comunicaciones entre el cliente y el servidor.

En el ejemplo de la figura se ilustra cómo funciona FTP. Para comenzar con una sesión FTP, se envían solicitudes de conexión de control al servidor mediano el puerto 21 TCP de destino. Cuando se abre la sesión, el servidor cambia al puerto 20 TCP para transferir los archivos de datos.

El software cliente FTP viene incorporado en los sistemas operativos y en la mayoría de los exploradores Web. Los clientes FTP independientes ofrecen muchas opciones en una interfaz fácil de usar basada en GUI.

De acuerdo con el comercio enviado a través de la conexión de control, los datos pueden descargarse desde el servidor o subse desde el cliente.

16.5.2 Vídeo - Software de Cliente FTP

Pulsa el botón de reproducción para ver el vídeo.

16.5.3 Rastreador de Paquetes - Usar Servicios FTP

En esta actividad, colocara un archivo en un servidor FTP y obtendrá un archivo de un servidor FTP.

A continuación, descargue el material y siga los pasos.

-

16.6.1 Vídeo - Acceso Remoto con Telnet o SSH

Pulsa el botón de reproducción para ver el vídeo.

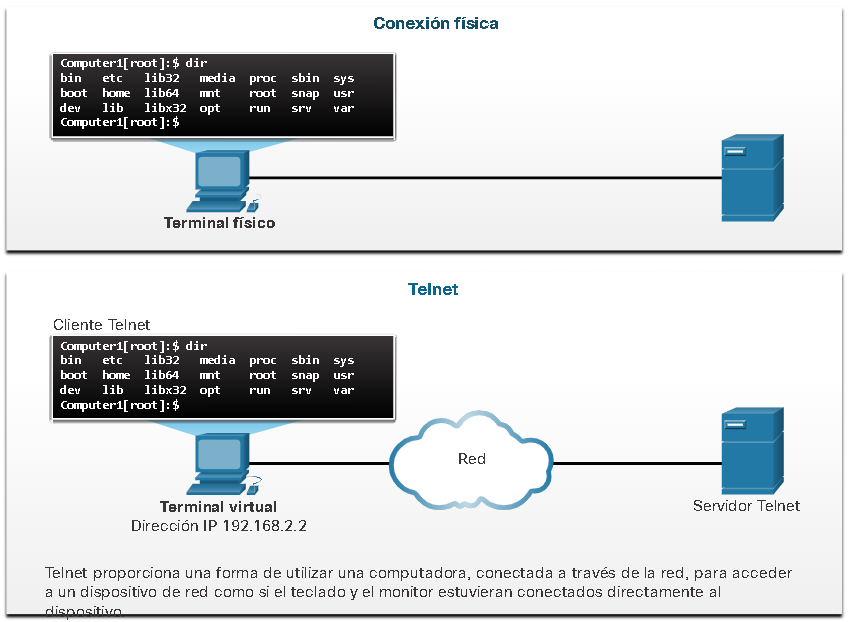

16.6.2 Telnet

Mucho antes de que existen las computadoras de escritorio con interfaces gráficas sofisticadas, las personas utilizan sistemas basados en textos que eran simplmente terminales conectadas físicamente a una computadora central. Después de que las redes estuvieron disponibles, la gente necesitaba una manera de acceder remotamente a los sistemas informativos de la misma manera que con terminales conectados directamente.

Para satisfacer esa demanda, se desarrolla Telnet. Telnet se remonta a principios de la puesta de los 70 y se encuentra entre los servicios y protocolos de capa de aplicación más antiguo dentro del grupo TCP/IP. Telnet proporciona un método estándar de emulación de dispositivos de terminal con base en texto en la red de datos. Tanto el protocolo como el software del cliente que implementa son conocidos como Telnet. Los servidores Telnet escuchan las solicitudes del cliente en el puerto 23 de TCP.

De un modo adecuado, una conexión que utiliza Telnet se llama sesión de terminal virtual (vty) o conexión. En lugar de utilizar un dispositivo físico para conectar al servidor, Telnet utiliza software para crear un dispositivo virtual que proporciona las mismas características de una sesión de terminal con acceso a la interfaz de línea de comandos (CLI) del servidor.

En la figura, el cliente se ha conectado de forma remota al servidor a través de Telnet. Ahora el cliente puede ejecutar comandos como si estuviera conectado localmente al servidor.

Nota: Telnet no se considera un protocolo seguro. Se debe usar SSH en la mayoría de los entornos en lugar de Telnet. Telnet se usa en varios ejemplos de este curso para simplificar la configuración.

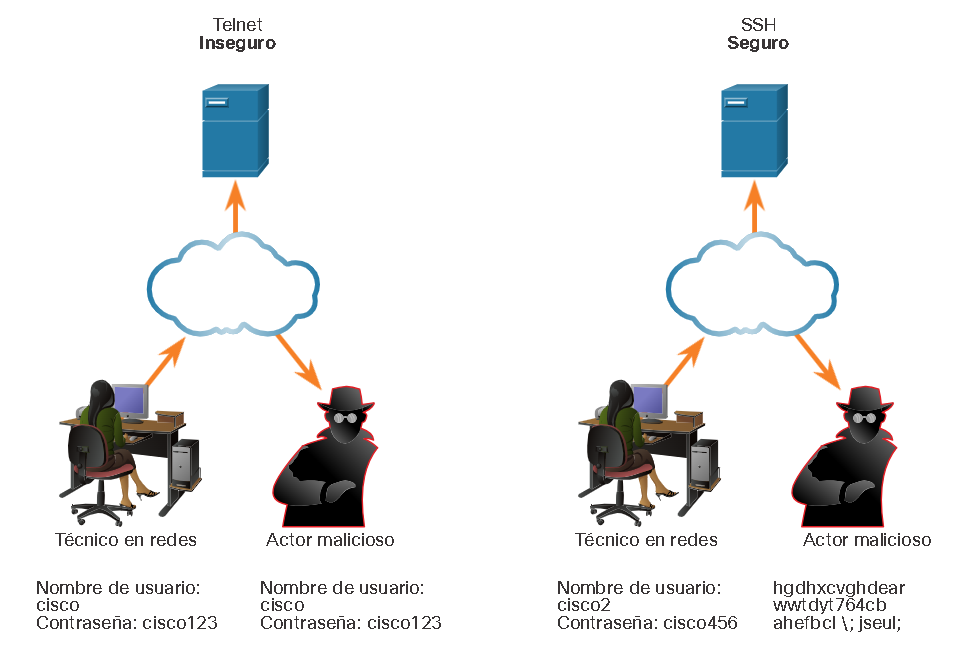

16.6.3 Problemas de Seguridad con Telnet

Una vez establecida una conexión Telnet, los usuarios pueden realizar cualquier diversión autorizada en el servidor, como si utilizaran una sesión de línea de comandos en el servidor mismo. Si están autorizados, pueden iniciar y detener procesos, configurar el dispositivo e incluir el sistema.

Aunque el protocolo Telnet puede requerir que un usuario inicie sesión, no admite el transporte de datos cifrados. Todos los datos intercambiados durante las sesiones de Telnet se transportan como texto normal por la red. Esto significa que los datos pueden ser fácilmente interceptados y entendidos.

El protocolo Secure Shell (SSH) ofrece un método alternativo y seguro para el acceso a los servidores. SSH proporciona la estructura para un inicio de sesión remoto seguro y otros servicios de red seguros. También proporciona una autenticación más sólida que Telnet y admite el transporte de datos de sesión mediante cifrado. Como una mejor práctica, los profesionales de red deberían utilizar siempre SSH en lugar de Telnet, cada vez que sea posible.

En la figura se ilustra por qué SSH es más seguro que Telnet. Observar que, cuando se utiliza Telnet, los datos que captura el pirata informático son claramente legibles, mientras que al utilizar SSH, los datos están cifrados y, por lo tanto, son más seguros.

16.6.4 Packet Tracer - Uso de Telnet y SSH

Descargue el material y realice el ejercicio.En esta actividad, establecerá una sesión remota a un enrutador utilizando Telnet y SSH.

-

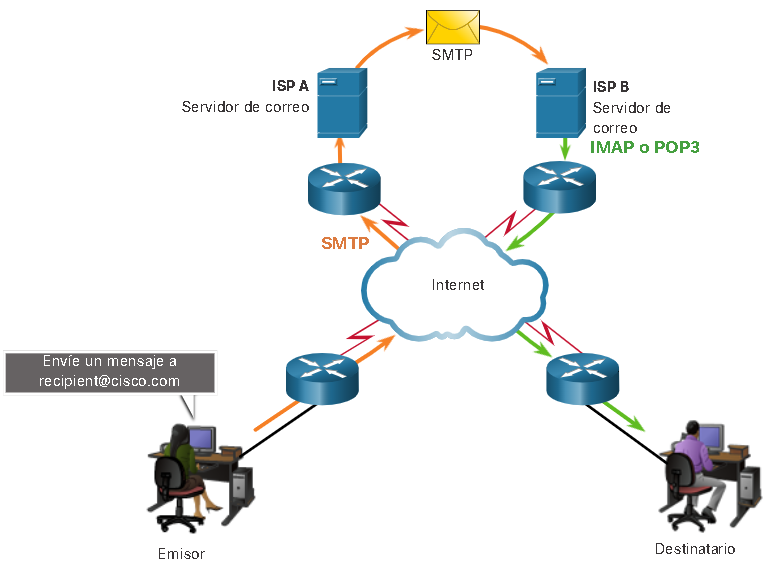

16.7.1 Clientes y Servidores de Correo Electrónico

El correo electrónico es una de las aplicaciones cliente/servidor más populares de Internet. Los servidores de correo electrónico ejecutan software servidor que les permite interactuar con clientes y con otros servidores de correo electrónico mediante la red.

Cada servidor de correo recibe y almacena correspondencia para los usuarios que tienen buzones configurados en el servidor de correo. Cada usuario que tenga un buzón deberá utilizar entonces un cliente de correo electrónico para acceder al servidor de correo y leer estos mensajes. Muchos sistemas de mensajería de Internet utilizan un cliente basado en web para acceder al correo electrónico. Algunos ejemplos de este tipo de cliente son Microsoft 365, Yahoo y Gmail.

Los buzones se identifican con el formato: usuario@empresa.dominio

Diversos protocolos de aplicaciones que se usan en el procesamiento del correo electrónico incluyen SMTP, POP3 e IMAP4.

16.7.2 Protocolos de Correo Electrónico

Protocolo Simple de Transferencia de Correo (SMTP)

SMTP es utilizado por un cliente de correo electrónico para enviar mensajes a su servidor de correo electrónico local. El servidor local entonces decide si el mensaje se destina a un buzón local o si se remite a un buzón de otro servidor.

Si el servidor tiene que enviar el mensaje a un servidor diferente, también se utiliza SMTP entre esos dos servidores. Las solicitudes SMTP se envían al puerto 25.

Haga clic en el botón Reproducir de la figura para ver cómo se usa SMTP para enviar correo electrónico.

Protocolo de oficina de correos (POP3)

Un servidor que admite clientes POP recibe y almacena mensajes dirigidos a sus usuarios. Cuando el cliente se conecta con el servidor de correo electrónico, los mensajes se descargan al cliente. De manera predeterminada , los mensajes no se retienen en el servidor una vez que el cliente accede a ellos. Los clientes se ponen en contacto con los servidores POP3 en el puerto 110.

Protocolo de acceso a mensajes de Internet (IMAP4)

Un servidor que admite el cliente IMAP también recibe y almacena los mensajes dirigidos a sus usuarios. Sin embargo, a diferencia de POP, IMAP conserva los mensajes en los buzones del servidor, a menos que el usuario los elimine. La versión más actual de IMAP es IMAP4, que espera las solicitudes del cliente en el puerto 143.

Existen muchos servidores de correo electrónico diferentes para las diversas plataformas de sistema operativo de la red.

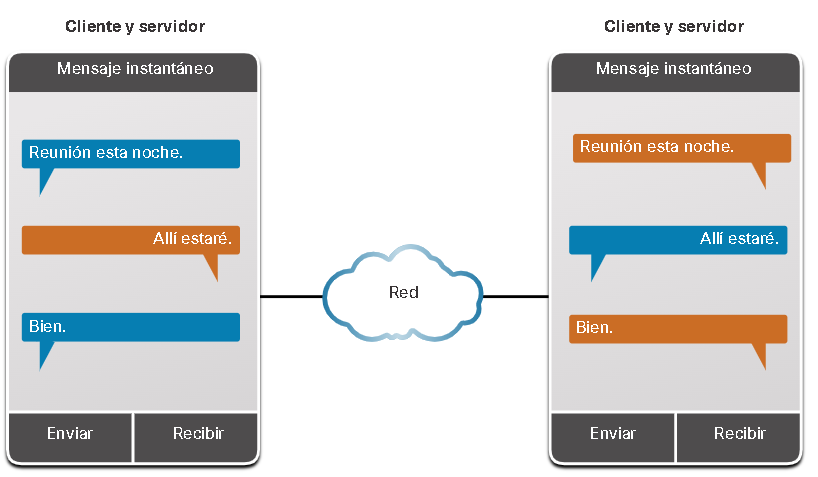

16.7.3 Mensajería de Texto

La mensajería de texto, que se muestra en la figura, es una de las herramientas de comunicación más populares que se utilizan en la actualidad. Además, el software de mensajería de texto está integrado en muchas aplicaciones en línea, aplicaciones de teléfonos inteligentes y sitios de redes sociales.

Ambos clientes pueden enviar y recibir mensajes simultáneamente.

Los mensajes de texto también pueden denominarse mensajes instantáneos, mensajes directos, mensajes privados y mensajes de chat. La mensajería de texto permite a los usuarios comunicarse o chatear por internet en tiempo real. Por lo general, se accede a los servicios de mensajería de texto en una computadora a través de un cliente basado en la web que está integrado en una red social o en un sitio para compartir información. Estos clientes se suelen conectar solo a otros usuarios del mismo sitio.

También hay varios clientes de mensajes de texto independientes, como Cisco Webex Teams, Microsoft Teams, WhatsApp, Facebook Messenger y muchos otros. Estas aplicaciones están disponibles para una amplia variedad de sistemas operativos y dispositivos. Por lo general, se ofrece una versión móvil. Además de los mensajes de texto, estos clientes admiten la transferencia de documentos, videos, música y archivos de audio.

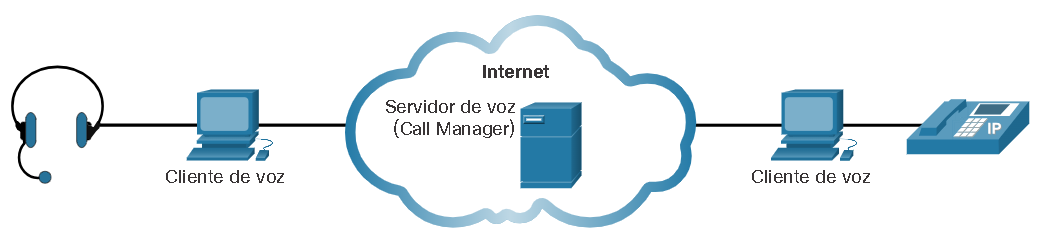

16.7.4 Llamadas Telefónicas por Internet

Realizar llamadas telefónicas por medio de internet es cada vez más común. Un cliente de telefonía por Internet utiliza una tecnología entre pares similar a la empleada por la mensajería instantánea, como se indica en la figura. La telefonía IP usa la tecnología de Voz sobre IP (VoIP) que convierte las señales analógicas de voz en datos digitales. Los datos de voz se encapsulan en paquetes IP que llevan la llamada telefónica a través de la red.

Una vez instalado el software del teléfono IP, el usuario selecciona un nombre exclusivo. De esta manera, los usuarios pueden recibir llamadas de otros usuarios. Se necesitan altavoces y un micrófono, ya sea incorporados o independientes. También se suele conectar a la computadora un auricular para usarlo como teléfono.

Para llamar a otros usuarios del mismo servicio por Internet se debe seleccionar el nombre de usuario de una lista. Para realizar una llamada a un teléfono común (de línea o celular), se necesita una puerta de enlace para acceder a la Red Pública de Telefonía Conmutada (Public Switched Telephone Network, PSTN). Según el servicio, pueden aplicarse tarifas asociadas con este tipo de llamadas. Los protocolos y los puertos de destino que utilizan las aplicaciones de telefonía por Internet pueden variar según el software.

-

Recibir una calificación

-

-

16.8.1 ¿Qué aprendí en este módulo?

16.8.2 Webster - Preguntas de Reflexión

Como ahora sabe, cuando desea acceder a un archivo o un sitio web que no se encuentra en su computadora, su computadora se convierte en el "cliente" que envía una solicitud a un "servidor". Quizás solo esté viendo el archivo. ¿Qué sucede si necesita descargar una copia en su computadora? Quizás solo esté visitando un sitio web. Todo esto ocurre en la capa de aplicación de la red. ¿Qué más puede hacer en línea debido a los protocolos y servicios que se encuentran en la capa de aplicación?

-

Recibir una calificación

-

-